如何强化您的设备以防止网络攻击

2016 年对 Dyn 的分布式拒绝服务攻击来自超过 100,000 个受感染设备。 DDoS 攻击利用大量不安全的互联网连接设备来破坏全球的互联网服务 [DYN]。恶意和复杂的攻击引发了关于网络安全的严肃对话,并突出了物联网设备中的漏洞。这些受 IoT 感染的设备在全球范围内连接到私有和公共部门网络,因此问题是:我们如何加强我们的网络以抵御恶意攻击?

2016 年对 Dyn 的分布式拒绝服务攻击来自超过 100,000 个受感染设备。 DDoS 攻击利用大量不安全的互联网连接设备来破坏全球的互联网服务 [DYN]。恶意和复杂的攻击引发了关于网络安全的严肃对话,并突出了物联网设备中的漏洞。这些受 IoT 感染的设备在全球范围内连接到私有和公共部门网络,因此问题是:我们如何加强我们的网络以抵御恶意攻击?

在本博客中,我们将重点关注产品安全架构和实施的多层。我们将讨论工业物联网网络设备,例如路由器和交换机,以及降低安全风险的强化要求(特别是当参与者愿意规避数据泄露和软件入侵时)。

如上所述,恶意攻击不仅限于物联网消费设备。它们还会对企业和服务造成重大的破坏性和财务后果。就在几个月前,北卡罗来纳州的一家工厂失去了宝贵的生产时间,因为黑客部署了损坏的软件 [北卡罗来纳州],旨在破坏其生产并迫使其获得回报。据 2017 年数据泄露成本研究 [Ponemon] 估计,这是导致数据泄露的主要驱动因素之一。

工业物联网网络设计人员必须在路由器上集成设备和平台完整性——访问控制策略、威胁检测和缓解功能,部署在工厂或室外位置的交换机和无线接入点——以保护终端设备免受攻击。如果未能解决这些关键考虑因素,攻击者可能会获得对工业物联网网络设备的访问权限,从而为数据泄露或对其余基础设施的攻击铺平道路。我们在[爱尔兰]看到了这种情况。

工业物联网网络设计人员必须在路由器上集成设备和平台完整性——访问控制策略、威胁检测和缓解功能,部署在工厂或室外位置的交换机和无线接入点——以保护终端设备免受攻击。如果未能解决这些关键考虑因素,攻击者可能会获得对工业物联网网络设备的访问权限,从而为数据泄露或对其余基础设施的攻击铺平道路。我们在[爱尔兰]看到了这种情况。

正如思科可信系统概览 [CTS-AAG] 中所讨论的那样,威胁形势已经发生了变化,保护网络免受恶意攻击以及假冒和篡改产品的侵害至关重要。虽然产品安全和安全管理技术遍布开放系统互连模型的所有层,但设备强化是可信赖系统的初始和强制性组件,有助于防止多种类型的威胁,例如:

- 设备硬件更改和恶意设备 – 停止对加入网络的设备的外国控制敞开大门;防止假冒设备插入网络导致异常行为。

- 设备软件更改 – 阻止恶意软件的数据泄露。

- 未经授权的用户访问 – 防止未经授权的用户访问设备和网络安全。

- 未经授权的网络访问 – 阻止网络设备受到威胁,包括数据嗅探、数据泄露、网络设备扫描和侦察;中间人攻击 (MITM) 会秘密地传递信息或改变自认为直接相互通信的两方之间的通信。

- 通过网络协议的 DDoS – 抑制传入的数据洪流,以延迟对有效流量的处理;控制平面协议行为的修改,即 IPv4 ARP 和 DHCP 攻击以破坏主机初始化过程、路由攻击以中断或重定向流量流、第 3 层至第 4 层欺骗以掩盖流量的意图或来源、报头操纵以及碎片以逃避或淹没网络(即 Smurf 攻击或广播放大)。

- 恶意软件渗入应用程序 – 从病毒到应用程序的协议利用,恶意数据可能导致数据泄露、DDoS 或数据损坏(即勒索软件和 Spectre)。随着雾计算和边缘计算的出现,托管应用程序的网络设备可能会同时面临这两种情况。

这就是 IIoT 网络和设备安全的样子

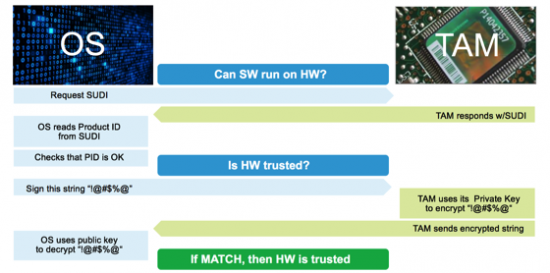

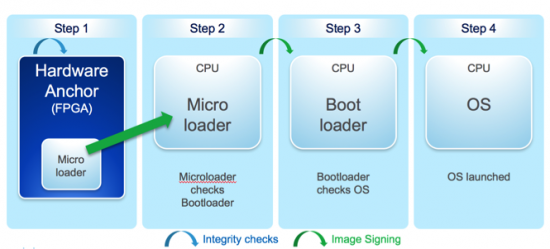

思科工业物联网产品组合从思科安全开发生命周期 [CSDL] 中记录的产品的初始设计开始。每个硬件平台都嵌入了一个 ACT2 芯片组,这是一个符合 IEEE 802.1ar 的安全唯一设备标识,其中包含产品标识信息和制造时提供的证书链 (x.509)。安装的证书可确保引导链的信任锚,从而能够检测和恢复引导代码完整性,如图 1 所示。

通过镜像签名和安全启动支持实现针对任何后门镜像修改的软件完整性,具有以下特性:

- Golden 引导加载程序映像始终存储在永久只读引导闪存中,该闪存封装在环氧树脂中并带有防篡改标签。

- FPGA 引导加载程序映像已签名,以便 Cisco Secure Boot 使用 ACT2 中的烧录证书对其进行验证。

该系统保护引导顺序,防止更改引导顺序、从备用设备引导、绕过完整性检查或添加持久代码。软件启动的每一步,如图 2 所示,都经过前一个堆栈的验证,以确保整个系统的完整性。

最后,一旦设备启动,设备完整性可能会按照 Cisco IOS 软件完整性保证 [CSIA] 中的记录进行验证,而某些命令可能会因平台而异。

下一步是按照 Cisco IOS 强化的建议强化软件配置的功能,以保护用户访问和网络控制平面。

重要的一点是,我们不可能总是完美的。 “您可以防范您所知道的,并降低您所不知道的风险。”

让我们知道您的组织面临的问题。请随时在下面的评论中分享您的想法。

物联网技术