在工业物联网中设计安全性

我们都听说过物联网 (IoT) 和工业物联网 (IIoT)。我们知道两者是不同的:IoT 通常用于消费者用途,而 IIoT 用于工业用途。

但是像工业互联网联盟(IIC)这样的专业团体实际上是如何定义工业物联网的?

该集团将 IIoT 视为一种系统,可将包括工业控制系统 (ICS) 在内的运营技术 (OT) 环境与企业系统、业务流程和分析相连接和集成。

这些 IIoT 系统与 ICS 和 OT 不同,因为它们与其他系统和人员广泛连接。它们与 IT 系统的不同之处在于它们使用与物理世界交互的传感器和执行器,在物理世界中不受控制的变化可能导致危险情况。

工业物联网的优势在于传感器或连接设备作为闭环系统的一部分,能够收集和分析数据,然后根据数据揭示的内容做一些事情。然而,连接本身也增加了攻击的风险——以及越来越多的网络攻击——那些可能想要关闭系统的人。

众多项目之一 根据能源部 (DoE) 的一项减少网络事件的计划,英特尔正在推动一项旨在增强电力系统边缘安全性的计划。

由于网格边缘设备直接和通过云相互通信,因此该研究正在开发安全增强功能,以强调互操作性并提供实时态势感知。

首先,这需要以用于棕地或传统电力系统设备的安全网关的形式完成,然后作为内部现场可编程门阵列 (FPGA) 升级,设计为绿地或现代设备的一部分。

目标是以不妨碍关键能量传输功能正常运行的方式减少网络攻击面。

英特尔物联网安全解决方案首席架构师、IIC 安全工作组联合主席 Sven Schrecker 表示,在为 IIoT 系统设计和部署设备时,安全性不应是唯一的考虑因素,但开发人员应该更广泛地考虑五个总体关键因素:

安全

可靠性

安全

隐私

弹性

虽然设计工程师可能必须在芯片、软件或平台中实施安全元素,但他们可能不一定知道他们的工作如何适应公司的全局安全策略。 “安全策略必须由 IT 团队和 OT 团队共同制定,以便每个人都知道什么设备可以与什么设备通信,”Schrecker 说。

建立信任链

一个共同的主题是从一开始就建立安全策略和信任链,然后确保在设备的设计、开发、生产和整个生命周期中对其进行维护。信任必须建立在设备、网络和整个供应链中。

物联网安全基金会的董事会成员、Secure Thingz 的首席执行官兼创始人海顿·波维表示,需要在四个层面解决安全问题:

CxO 级别

安全架构师

开发工程师

运营经理

开发或设计工程师是需要采取公司安全政策的人。他们还可以定义一些因素,例如如何识别和验证产品是他们的产品,以及如何安全地提供软件和硬件更新并在芯片或软件中实现这一点。

链条的第四部分是 OEM 参与制造 IIoT 网络产品或部署这些产品的地方。在这里,生产或运营经理需要确保每个电子元件都有自己的唯一标识,并且可以在供应链的每个点进行安全验证。

在讨论硬件和软件缺乏信任链时,MITRE 公司高级首席工程师、IIC 指导委员会成员 Robert Martin 说:“互联工业系统有很多不同的技术堆栈。”

事实上,他警告说:“微处理器中的一个小变化可能会对运行在其上的软件产生意想不到的影响。如果我们重新编译软件并在不同的操作系统上运行它,它将以不同的方式运行,但没有人会对因更改而导致的软件故障负责。”

他补充说:“将这与建筑行业进行比较,在那里你会因做出影响安全的改变而受到惩罚——有监管、认证。但我们只是在基于软件的技术方面没有相同的制度。”

IIoT 安全性的设计注意事项

那么,从哪里开始为 IIoT 设计安全性,必须考虑哪些设计注意事项?

存在各种行业指南,例如 IIC 的物联网安全框架 连同其制造概况 提供在工厂或美国国家标准与技术研究院网络安全框架中实施框架的详细信息 .

设计工程师的主要任务是确定如何将安全策略或安全框架转化为构成 IIoT 端点的全部或部分的设备的设计和生命周期管理。

考虑的范围从启用具有唯一标识的设备到能够保护设备、识别攻击、从中恢复、修复和修补设备。

“这个过程与保护其他系统没有什么不同,”Arm 物联网设备解决方案副总裁 Chet Bablalk 说。 “我们需要从头开始考虑安全问题。”

他解释说,“第一部分是分析——威胁媒介是什么,你想保护什么?”

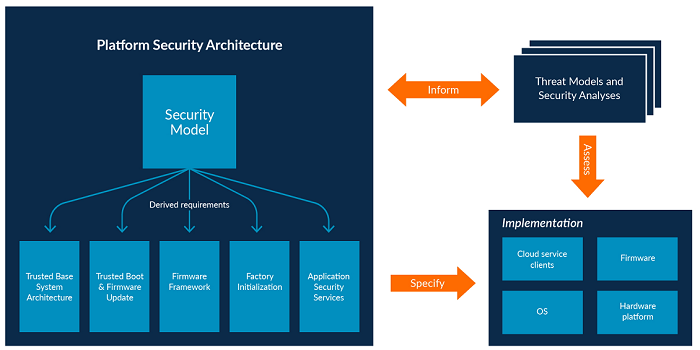

Arm 去年推出了自己的平台安全架构 (PSA),以支持物联网设备的开发人员。 Babla 说 PSA 与设备无关,因为该公司正试图鼓励该行业考虑安全性。

分析、架构、实施

PSA 框架包括三个阶段——分析、架构和实施。 “分析是我们试图强调的核心部分,”巴布拉说。

这意味着,例如,进行威胁模型分析,Arm 为资产跟踪器、水表和网络摄像机中的常见用例引入了三个分析文档。这种分析是必不可少的,并得到了其他人的赞同。

MITRE Corp. 的 Martin 评论说:“我们需要开始讨论硬件中的潜在弱点,并能够模拟攻击模式并制作测试用例。”

设计工程师需要考虑从芯片到云的整个生态系统,以实现由不可变设备或具有不可更改身份的设备组成的系统;启用可信启动;并确保可以安全地执行空中 (OTA) 更新和身份验证。 “然后你可以考虑在硅、接入点和云中进行缓解,”Babla 说。

Arm 的 PSA 框架鼓励设计师首先考虑威胁,然后再考虑设计和实施。 (来源:Arm)

物联网技术